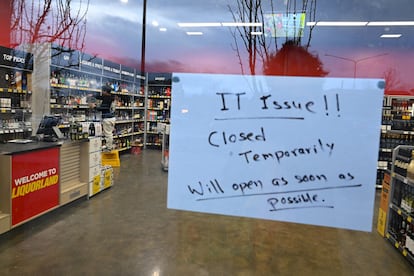

Un fallo humano desencadenó ayer una crisis que afectó a multitud de países. Se cancelaron vuelos, fallaron los sistemas en los hospitales, dejaron de funcionar temporalmente medios de pago digitales, se interrumpió el servicio de algunas infraestructuras críticas y se paralizó el trabajo en muchas oficinas. Todo porque una actualización de Falcon, el antivirus estrella de la firma estadounidense de ciberseguridad CrowdStrike, incorporaba un error de código que hacía colapsar los ordenadores que usan el sistema operativo Windows, de Microsoft, el más extendido entre las empresas.

El azar quiso, además, que la actualización en cuestión se realizara en la víspera de un viernes del mes de julio. Eso amplificó los efectos del incidente, en tanto que los fines de semana veraniegos tienen una actividad aeroportuaria superior a la media. La cifra de afectados de forma directa e indirecta todavía se desconoce, pero será alta, teniendo en cuenta todos los miles de vuelos perjudicados.

Los servicios técnicos de las empresas echaban humo, moviéndose de ordenador en ordenador para ponerle remedio a la temida “pantalla azul de la muerte”, como se denomina al mensaje de error que ofrece Windows cuando se queda tostado. Las autoridades de los numerosos países afectados, de la India a Alemania, pasando por España o EE UU, transmitían mensajes de tranquilidad y ofrecían pautas a la ciudadanía y los empresarios para resolver el problema. Los afectados solo tenían que borrar el archivo que contiene la actualización de CrowdStrike, aunque ese proceso puede resultar complicado dependiendo del caso.

¿Estamos ante el mayor fallo informático de la historia? Algunos expertos ya dicen que sí; otros, matizan que faltan días o incluso semanas para conocer el alcance real del problema, en tanto que algunos sistemas tardarán más en recuperarse que otros, con lo que es aventurado hacer ese tipo de afirmaciones. “La escala de esta interrupción no tiene precedentes y, sin duda, pasará a la historia, superando potencialmente a los ataques WannaCry de 2017”, ha dicho, por ejemplo, Junade Ali, experto en ciberseguridad y fellow del Institution of Engineering and Technology, en declaraciones al portal SMC.

Santiago Escobar, director de la Cátedra de Ciberseguridad Incibe-UPV e investigador instituto VRAIN, cree que la comparación con el impacto de WannaCry, que secuestró al menos 300.000 ordenadores de 150 países, es exagerada. “Eso es decir mucho. Me extrañaría que un parche en un virus pueda tener un efecto de ese calado”.

La comparación obliga, además, a subrayar la diferencia entre ambos casos. El fallo de CrowdStrike es un error involuntario: “Alguien ha tocado el código y no ha hecho las comprobaciones pertinentes antes de lanzarlo”, indica Escobar. WannaCry, en cambio, fue un ransomware, un tipo de virus informático que secuestra los equipos infectados y los libera tras el pago de un rescate. Lo desarrolló el grupo norcoreano de ciberdelincuentes Lazarus guiado presumiblemente por el ánimo de lucro. Se considera el ciberataque más devastador de la historia.

¿Ha habido fallos comparables al del viernes? “No es la primera vez que nos enfrentamos a este tipo de problemas por cuestiones de software. Pensemos en el efecto del año 2000, que causó un problema global, pero también en otros pequeños fallos como la actualización del videojuego Call of Duty: Warzone”, sostiene Erisa Karafili, profesora asociada del Centro de Investigación en Ciberseguridad de la Universidad de Southampton. “Lo que ha pasado es básicamente lo que temíamos que pasara en el año 2000. Lo único es que ha sucedido ahora”, coincide Troy Hunt, especialista en ciberseguridad y creador del sitio Have I been pwned?, en el que se puede insertar una dirección de email y saber si ha sido comprometida.

El experto en ciberseguridad Adam Leon Smith asegura que podría haber sido peor. “El sistema operativo usado en las infraestructuras críticas en Linux, no Windows”, ha dicho al portal SMC. El especialista cree que en algunos casos la solución podrá aplicarse muy rápidamente, pero siendo tantos ordenadores afectados en todo el mundo, puede llevar mucho tiempo: “Si las máquinas actúan de un modo en el que aparecen pantallas azules y bucles interminables, puede ser difícil restaurarlas, podría llevar días y semanas”.

Otros grandes fallos informáticos recientes

En mayo de 2017, una caída en el sistema informático de British Airways obligó a la aerolínea británica a cancelar todos sus vuelos desde los aeropuertos londinenses de Heathrow y Gatwick, dejando a 75.000 pasajeros en tierra. El 14 de diciembre de 2020, los principales servicios de Alphabet (Google, Gmail, Google Docs, YouTube y el servicio de almacenamiento en la nube) registraron una caída temporal en todo el mundo debido a un problema en el sistema de autenticación.

En junio de 2021, miles de páginas web de todo el mundo dejaron de funcionar debido a una incidencia en la red de distribución de contenidos Fastly, que afectó, entre otros, a los sites de EL PAÍS, Amazon, Twitch, The New York Times o Reddit. Meta registró el 4 de octubre de 2021 una caída que se prolongó durante siete horas y que afectó a Facebook, Instagram y WhatsApp.

En julio de 2022, un fallo en los servicios de la compañía estadounidense de servicios en la nube Akamai provocó interrupciones en el servicio de compañías como Airbnb, plataformas de videojuegos como Playstation Network o Steam, aerolíneas como Delta Air Lines, cadenas de distribución como Costco Wholesale y servicios financieros como American Express, además de bancos como BBVA o medios de comunicación como EL PAÍS, entre otros. En diciembre de ese año, dos meses después de ser adquirida por Elon Musk, la red social X experimentó incidencias que se tradujeron en el bloqueo del acceso a la plataforma.

Los mayores ciberataques de la historia

Si los errores no intencionados pueden causar estragos, los ciberataques no se quedan atrás. El 12 de mayo de 2017, más de 300.000 equipos de todo el mundo fueron secuestrados virtualmente. Las pantallas se fundieron a negro y apareció el temido mensaje: sus documentos han sido cifrados y, para recuperarlos, debe pagar 300 dólares en bitcoins. El ransomware WannaCry paralizó a miles de empresas en cuestión de minutos. Los análisis forenses y las investigaciones realizadas posteriormente lo sitúan como el mayor golpe de la historia. Se calcula que las pérdidas directas e indirectas superaron los 4.000 millones de dólares.

Un año antes, en 2016, apareció otro ransomware, Petya, que afectaba al sistema Windows a través de un archivo PDF ejecutable. La broma le costó a la naviera danesa Maersk unos 250 millones de euros. Sin embargo, eso fue solo el aperitivo. En marzo de 2017, tan solo un mes antes de la aparición de WannaCry, irrumpió NotPetya, una nueva versión de este malware que infectó a decenas de miles de equipos de todo el mundo. Esta vez no hacía falta ejecutar nada: el virus atrapaba y cifraba los sistemas. Y no ofrecía opción a liberarlos, lo cual descartaba el móvil económico. Más tarde se supo que fue lanzado por grupos asociados al Kremlin en Ucrania para paralizar infraestructuras críticas de ese país, aunque luego se extendió por el resto del mundo.

NotPetya no es el único virus lanzado con fines políticos y/o militares que se ha descontrolado. El primer gran golpe de este tipo del que se tiene constancia se bautizó como Stuxnet. En verano de 2010, alguien consiguió insertar un pendrive en un ordenador Siemens de una central nuclear de Irán. Así se introdujo este gusano informático, una variedad de virus que se replica por sí mismo para infectar a otras máquinas, aunque no estén conectadas a internet, a través de las redes locales. Stuxnet se instalaba en los sistemas, robaba la información y más tarde se autodestruía. Este virus, que llegó a afectar a unos 100.000 equipos (el 60% de ellos en Irán), frenó durante un tiempo el programa de enriquecimiento de uranio iraní. Se desconoce la autoría de Stuxnet, aunque varios analistas apuntan, por su extrema complejidad, a los servicios secretos israelíes o estadounidenses.

Puedes seguir a EL PAÍS Tecnología en Facebook y X o apuntarte aquí para recibir nuestra newsletter semanal.